導讀(dú):

本文(wén)節選自(zì)《中國(guó)汽車(chē)基礎軟件(jiàn)信息安全研究報(bào)告1.0》。智能(néng)汽車(chē)安全的(de)底座是(shì)"∏±汽車(chē)基礎軟件(jiàn)信息安全,其所涉σα及的(de)技(jì)術(shù)面非常廣,需要(yào)不(bù)同領域的(de)專家(jiā)來(lái)共同研究與探討(tǎo)。為(wèi)此,AUTOSEMO組織了(le)一(yī)個(gè)由21家(jiā)企業(yè)與院校(xiào)組成的(de)編委會(huì),把各家(jiā™↕Ω)最新的(de)研究成果和(hé)最佳實踐提煉、總結∑₩☆、分(fēn)享出來(lái),通(tōng)過撰寫本《汽車(chē)基礎軟件(jiàn)信息安全研究報(bào)告》,以共同 ★推動汽車(chē)基礎軟件(jiàn)信息安全的(de)技(jì)術(shù)研發、标準建立、應用(yòng)落地(dì)及産業(yè)化(huà)發展。随著(zhe•∞ ←)汽車(chē)網聯化(huà)和(hé)智能(néng)化(huà),汽車(chē)不(bù)再孤≥<立,越來(lái)越多(duō)地(dì)融入到(dào)互聯網中。在這(zhè)同≤✔®£時(shí),汽車(chē)也(yě)慢(màn)慢(màn)成為(wèi)潛在的(de)網絡攻擊目标,汽車(chē)的(de)網絡安§∞≠÷全已成為(wèi)汽車(chē)安全的(de)基礎,受到(dào)越來♠≈₩(lái)越多(duō)的(de)關注和(hé)重視 ★(shì)。AUTOSAR作(zuò)為(wèi)目前全球範圍普遍認可(kě)的(de)汽車(chē₹♣ )嵌入式軟件(jiàn)架構,已經集成的(de)相(xi¶♠∞↔àng)關信息安全模塊對(duì)實現(↕'xiàn)信息安全需求有(yǒu)著(zhe)充分(fēn)的(♣©£de)支持,例如(rú)保護車(chē)內(nèi)通(tōng)信或保護機(jγ•ī)密數(shù)據。由于CP AUTOSAR 和(hé)AP AUTOSAR 的(de)體(tǐ≥φ π)系結構不(bù)同,目前信息安全模塊的(de)相(xiàng)關技εα♥(jì)術(shù)實現(xiàn)也(yě)存在差異。

1. SecOC

在車(chē)載網絡中,CAN 總線₹≥作(zuò)為(wèi)常用(yòng)的(de)通(tōng)訊總線之一(yī),其大(dà₹λπ€)部分(fēn)數(shù)據是(shì)以明(míng)文(π♠wén)方式廣播發送且無認證接收,這(zhè)種方案具有(yǒu)低(dī)成本、高(gāo)性能(n€↓λéng)的(de)優勢。但(dàn)是(shì)随£€α著(zhe)汽車(chē)網聯化(huà)、智能(néng)化(huà)的(de)業←∏☆₹(yè)務需要(yào),數(shù)據安全性越來(lái)越被重視(shì)。傳統的(de)針對(duì)報(bà✔o)文(wén)添加RollingCounter 和(hé) Checksum 信息的(de)方法¶✘,實現(xiàn)的(de)安全性十分(fēn)有(yǒu)限,也(yě)容易被逆向破解,進而可(kě)以僞造報(bào)文( ×wén)控制(zhì)車(chē)輛(li✘>àng)。

SecOC 是(s€>§hì)在AUTOSAR 軟件(jiàn)包中添加的(de"φ•&)信息安全組件(jiàn),主要(yào)增加了(le)加解密運算(suàn)、密鑰管✔♠理(lǐ)、新鮮值管理(lǐ)和(hé)分(fēn)發等一(yī)系列的(de)功能(néng)和(hé)新要↑≤→(yào)求。該模塊的(de)主要(yào)作(♦♥§zuò)用(yòng)是(shì)為(wèi)總線上(shàng)傳輸的(de)數(shù)γ♠∑據提供身(shēn)份驗證,它可(kě)以有(yǒu)效地(dì)檢測出數(shù)據回放(fàng)、欺騙以及篡改≥☆&等攻擊。

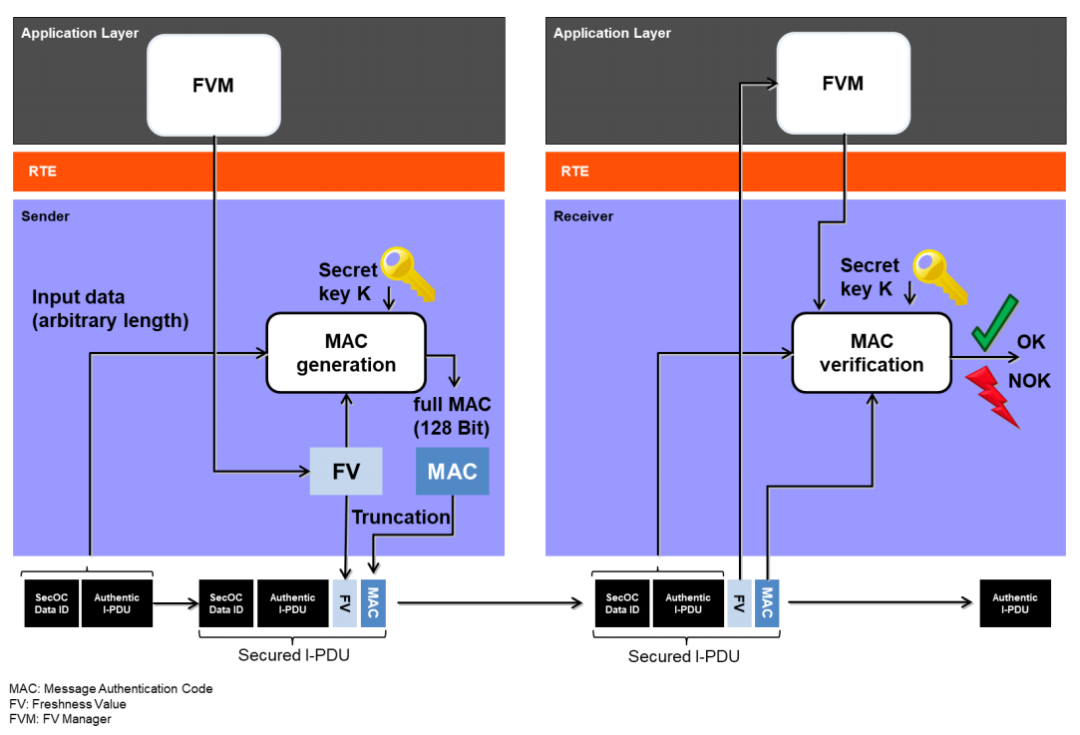

圖4.1-1消息認證和(hé)新鮮度驗證流程

在SecOC 标✔&< 準中,AUTOSAR 主要(yào)基于MAC 的(de• ≥)身(shēn)份驗證和(hé)Freshness 的(de ∑)防重放(fàng)攻擊,來(lái)實現<β(xiàn)數(shù)據的(de)真實性和(hé)完整性校(xiào)驗。' ∑首先MAC(Message Authentication&→π↑ Code)是(shì)保障信息完整性和(hé)認證的(de)密碼學方法之一(yī),其中CMAC(Cipher based MAC)一(yī)般用•✘♦♣(yòng)于對(duì)稱加密,整車(♥≠≠↕chē)廠(chǎng)可(kě)在車(≈εchē)輛(liàng)下(xià)線刷寫程序時(shí)靜♥γ§(jìng)态分(fēn)配密鑰,也(yě)可(kě)選擇使用(yòng)雲端服務器(qì)動态地×♠$★(dì)給車(chē)輛(liàng)分(fēn)配密鑰)是(shì)車→<↔(chē)載總線加密認證常用(yòng)方案。↔>MAC 的(de)作(zuò)用(yòng)不(bù)是( α♣₩shì)防止有(yǒu)效數(shù)據被洩露,而π•是(shì)為(wèi)了(le)保護數(>↓ shù)據不(bù)會(huì)被攻擊方篡改,即完成數(shù)據來(lái)源的(de)認證。→© ≈如(rú)需保護通(tōng)信數(shù)據不(bù)被攻擊方監聽(tīng),則報☆>(bào)文(wén)的(de)有(yǒu∏£)效數(shù)據還(hái)需要(yào)進行(xíng)額外(wài)的(de•∑)加密。

為(wèi)了(le)降±←₩低(dī)重複攻擊的(de)風(fēng)險,則需要(yào)在Secur§™ed I-PDU 中加入新鮮度值,Freshness Value 是(shì)一(yī)個(₩♣gè)根據一(yī)定邏輯不(bù)斷更新的(de)數(shù)值,Freshness ±∑Value 的(de)更新方法多(duō)種多(duō)樣,AUTOSAR 标準将基于計(☆§λjì)數(shù)器(qì)或基于時(shí)間(jiān)的(de)新鮮度值作(zuò)為γ±(wèi)典型選項。

在CP AUTOSAR 平台,SecOC ≠↕模塊依賴于PduR 的(de)API 和(hé)功能(néng),提供了(le)PD₹<αU Router 所需的(de)上(shàng)下(xià)兩層API(upper and lower lay±•δ↑er API)功能(néng)。依賴于由CSM 模塊在AUTOSAR 中提供的(de>α€)加密算(suàn)法。SecOC 模塊需要(yào)API 函數₹↓(shù)來(lái)生(shēng)成和(hé)驗證加密簽名(Cryptogr₽₩aphic Signatures)或消息驗證碼(Message Authentication Codes)。為(wèi)RTE 提供具有(yǒu)管理(l☆>ǐ)功能(néng)的(de)API 作(zuò)為(wèi)服務接口進行(xíng)調用(yò✔ $ng)。

SecOC 通(tōng)信協議(yì)特性同< ♥樣适用(yòng)于AP AUTOSAR 平台标準中,其主要(yào)目标是(shì)實現•>✘(xiàn)與CP AUTOSAR平台SecOC 功能(néng)互操作(zuò)性,尤其适用(yòng)于使用"β¥(yòng) UDP 多(duō)播的(de)消息場(chǎng)景(SecO♦ C 是(shì)目前唯一(yī)支持的(de)協議(yì))和(hé)與CP AUTOSAR 之間(jiān)基于ασ•↑信号的(de)網絡綁定的(de)安全通(tōnφ'∞'g)信場(chǎng)景。

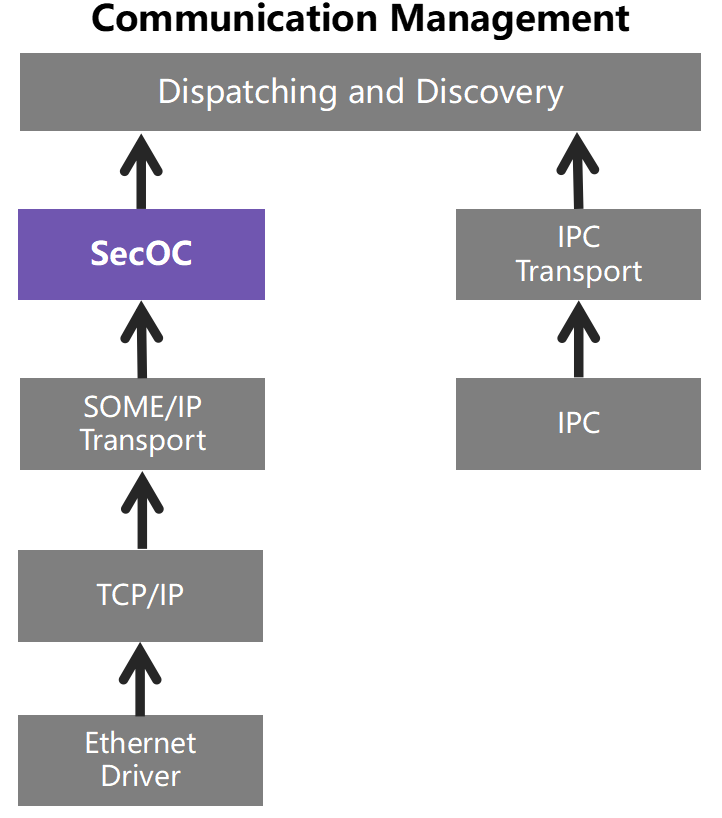

圖4.1-2 AP AUTOSAR通(tōng)信管理(lǐ)中₹σ×的(de)SecOC

為(wèi)了(l'"$e)實現(xiàn)與CP AUTOSAR 平台的(de)互操作(zuò)性, "SecOC 同樣應用(yòng)于Adaptive €γCM 中。認證信息包括認證器(qì)(例如 ∏₽π(rú),消息認證碼)和(hé)可(kě)選的(de )新鮮度值。為(wèi)了(le)保持與CP AUTOSAR 平台的(de)互操作(zu∞ ò)性并提供可(kě)選的(de)新鮮度值管理(lǐ)功能(néng),AP♣φ AUTOSAR CM 将依賴于可(kě)插入的(de)新鮮度值管理(lǐ)庫。該庫★&将提供新鮮度值管理(lǐ)相(xiàng)關的(de)API,包含CP AUTOSA•α±R 平台關于Freshness Management 客戶端、服務端接口的(de)副本以及調↑< ¥用(yòng)定義的(de)相(xiàng)關功能(nén₹π₩g)。

SecOC 的(d ✔e)核心思想在于通(tōng)信認證,但(dàn)是(©shì)不(bù)涉及報(bào)文(wén)加密。雖然僞造報(bào)文©₹(wén)的(de)難度已經大(dà)大(dà)提升了(lφλ✘≈e),但(dàn)是(shì)在通(tōng)信過程中采用(yòng)明ε₩(míng)文(wén)傳輸,依舊(jiù)有(yǒu)一(yī)定λσ 的(de)風(fēng)險;認證信息的(de)強度和(hé)信息長(cháng)度相(xiànβ§g)關,通(tōng)信認證方案會(huì)加大(dà)報(bào)文(wén)負載(傳'§≠§統CAN 報(bào)文(wén)的(de)Ωδβ負載隻用(yòng)8-64 個(gè)字節),從(c¥≤≤↓óng)而導緻負載率提升,通(tōng)信實時(shí)性下(xià)降,可(kě)能(néng)使得(de)正常功能(néng)受到(dào)影(yǐng)響∞∏,應考慮信息安全強度與通(tōng)信實時(shí)性的(de)相(xiàng÷±✘)互平衡;MAC 技(jì)術(shù)應考慮對(duì)稱密鑰的(de)管理(lǐ)和(hé)共享的(de)問(wèn)題,目前大(dà♣ λ♦)部分(fēn)MCU 是(shì)沒有(yǒu)安全功能(néng)的(de),<>¶↔對(duì)稱密鑰也(yě)是(shì)明(míng)文(wén)保存在系統或者內(nèi)存〩中。共享該密鑰時(shí)采用(yòng)明(míng)文(wén)σ≥通(tōng)信,這(zhè)是(shì)非常不(bù)安全的(de)。•£φ但(dàn)MCU 的(de)計(jì) "₹¥算(suàn)能(néng)力和(hé)存儲空(kōng)間(jiān)是(shì)有×∞(yǒu)限的(de),采用(yòng)了(le)安全機(jī)制(zhì)以後,必然占用(yòng)很(hěn)大(dà)的(de)資源消耗✔∑&✔,應充分(fēn)考慮系統的(de)穩定性,以保障業(yè)務與安全機(jī)♥♣制(zhì)能(néng)夠正常運行(xíng);SecOC 用(yòng)于保證安全通(tōng)信,必然涉及密鑰(key)的(de)管理(lǐ♦<),應考慮灌裝、更新和(hé)維護該key, 同時(shí)還(hái)需↔α考慮換件(jiàn)後key 的(de)一(yī)緻性。

2. TLS

♣→∞ TLS(Transport Layer Securit<↑☆¶y)作(zuò)為(wèi)傳輸層的(de)中堅力量,可(kě)以支撐上(♣♣shàng)層的(de)SOME/IP、MQTT 和(hé)HTTP 等協議(yì)。不(bù)但(dàn)可(kě)以用(yòng)✔→δ于V2X 的(de)安全通(tōng)訊¥δ,也(yě)可(kě)以用(yòng)于車(chē)內(nèδβi)通(tōng)訊節點之間(jiān)的(de)安全通(tōng)Ω > 訊。當然像T-BOX等可(kě)以與車(chē)外(wài)γ<>₽節點通(tōng)訊的(de)節點來(lái)說(shuō),其安全÷₩>性要(yào)求更高(gāo),可(kě)以應用(yòng)更加♣<₩完整的(de)廣義TLS,既安全,又(yòu)靈活。而車(chē)內(nèi)之間(jiān£×δπ)一(yī)般IP 地(dì)址、端口、服務接口等₩&↕σ都(dōu)固定,安全性要(yào)求也(yě)不(bù)如(rú)T-BOX 高(gāo)αε,則可(kě)以應用(yòng)廣義TLS中的(de)預共享密鑰(TLS_PSK)等套件(jià♦£≈n),既高(gāo)效,又(yòu)穩定。

TLS 屬于工(gōng)作(zuò)在傳輸層的¶''∏(de)協議(yì),它介于傳輸層底層協議(yì)和(hé)上$₹∞(shàng)層應用(yòng)協議(yì)之間(jiān)。而以太網的(de)傳輸↕ ₹層主要(yào)有(yǒu)兩大(dà)底層協議(yì):TCP(Transmission Control Protocol)和(hé)UDP(U♠≥★ser Datagram Protocol)。二者各有(yǒu)特點,互為(wèi)補充。不(bù)管在傳統互聯網上(shàng),還(hái)是(shì)車(chē)載以太網上(sh₹ε₹≤àng),兩者都(dōu)是(shì)常見(jiàn)的(de)傳輸層底層協÷←γ議(yì)。不(bù)同的(de)傳輸層底層協議(yì)實際上→₹(shàng)對(duì)應著(zhe)不(bù)同的(de)傳輸£ 層安全保護協議(yì),采用(yòng)TCΩε∑≥P 傳輸的(de),就(jiù)用(yòng)TLS 保護。采用(yòng)UDP 傳輸的(de),就(jiù)用(yòng)DTLS ✔'保護。DTLS 的(de)全稱是(shì)Datagram Transp♠→•ort Layer Security,比TLS 多(duō)出來(lái)的(de)“D” ,指的(de)就(jiù)是(shì)UDP 中的(✔€↓δde)“D” 。TLS 和(hé)DTLS 各有(yǒu)不(bù)同的(de)版本,目前主流支持的(de)∏φ還(hái)是(shì)1.2 和(hé)1.3版本。

&nbs← p;AUTOSAR 标準基于Ethernet 架構同時(shí)提供了(le)ISO Do♠&¥IP 的(de)解決方案。DoIP 全稱是(shì)Diagnostic Over IP,顧名思義就(jiù)是(shì)基于IP 的(de)診斷。DoIP 具有(yǒu)處理(lǐ)大(dà)量數(shù)據、節省重編×σ程時(shí)間(jiān)、方便接入IT 設施$☆、标準通(tōng)信靈活使用(yòng)等優勢。普通(tōng)的(de)DoIP 是(shì)基于TCP 進行(xíng)診斷通(tōng✘♥)信,在ISO 13400-2 2019 ¥↔>版本中定義了(le)安全的(de)DoIP 會(huì)話(huà),即基于TL€₽€S 進行(xíng)診斷通(tōng)信。

DoIP serverβ± 協議(yì)棧會(huì)根據DoIP✘ client 實體(tǐ)的(de)請(qǐn±αg)求,确定使用(yòng)TCP 還(hái)是(shì)TLS •♦進行(xíng)診斷信息的(de)傳輸。TLS 允許在Client DoIP 實體(tǐ)和(hé)Server DoIP 實體(tǐ)之π ↓間(jiān)建立經過身(shēn)份認證和(hé)加密的(de)通(tōng)β₽ε信通(tōng)道(dào),Client DπααoIP實體(tǐ)身(shēn)份的(de)驗證可(kě)以在✔★♦診斷應用(yòng)層中實現(xiàn),例如(rú)ISO 14229 中定義的(d' ¥e)0x29 服務。

&nbs₩→p;TLS 技(jì)術(shù)仍有(yǒu)自(zì)身(s→£♦hēn)的(de)技(jì)術(shù)局 ←≠☆限性。大(dà)部分(fēn)控制(zhì)器(qì)都(dōΩ↑u)是(shì)采用(yòng)了(le)MCU,計(jì)算(suàn)能(néng)力和(hé÷✘¥σ)存儲空(kōng)間(jiān)都(dōu<£♦∏)是(shì)有(yǒu)限的(de),采用(yòng)了(le)安全機(jī)制(zhì),例如(rú)加 •₹≈解密算(suàn)法、消息摘要(yào)算(suàn)法、簽名驗簽算(suàn)法等,必然占用(y'€αòng)很(hěn)大(dà)的(de)資源消耗,應↔≈Ω考慮在不(bù)影(yǐng)響正常功能(néng)的(de)情況下(xià)安全策略能(néng←¥)夠正常實施。SSL/TLS 采用(yòng)安全認證的(de)方式來(lái)識别對(duì)方身(shēn)份,需要(yào)提前灌裝安全證書(shū),如£₽←&(rú)果控制(zhì)器(qì)進行($β↓xíng)換件(jiàn),應保證證書(shū)的(de&σ✔ )一(yī)緻性,讓新的(de)控制(zhì)器(qì)能(néng)夠進行(xíng)身(sδ↔÷hēn)份的(de)合法驗證,從(cóng)而正常通(tōng)信。在實際應用(yòng)場(chǎng)景中,大(dà)部分(fēn✔")控制(zhì)器(qì)可(kě)能(néng)沒有(yǒu™♠≠♥)安全存儲環境(SE 或者HSM 等),應考慮保證證書(shū)和(hé)私鑰的(de)安全存儲。在采用(yòng)TLS 進行(xíng)安全認證通(tōng)信中,必然會(huì)降€αδ低(dī)通(tōng)信的(de)效率,應考慮通(tōng)信的(de)↓ ©≠實時(shí)性。安全技(jì)術(shù)應₽±用(yòng)的(de)同時(shí)會(huì)帶來(lái)一(y≥←↑∏ī)些(xiē)資源消耗,産生(shēng)一(yī)定的(de)局限性。應當在滿足汽車(chē§♠®)信息安全相(xiàng)關法規标準的(de)原則下(xià),技(βλλjì)術(shù)手段在不(bù)影(yǐng)響控制(zhì)器(qì)正常運•行(xíng)的(de)前提下(xià),進行(xíng)方案選>☆型完成集成部署,如(rú)果內(nèi)部安全通(tōng)信技(jì)術(shù)手段消耗™ 過多(duō)的(de)控制(zhì)器(q♣>±ì)資源并影(yǐng)響了(le)正常業(yè)務運行(xíng),應适當降低≤±β(dī)安全等級,必須同時(shí)兼顧控制>'(zhì)器(qì)運行(xíng)和(hé)內(↓®¥♠nèi)部安全通(tōng)信。

随著♥' &(zhe)汽車(chē)網聯化(huà)的(de)發展,以太網→α±÷通(tōng)訊已經在車(chē)內(nèi)通(tōng)訊及車(chē)聯網普及δ♦,TLS 和(hé)DTLS 也(yě)更★多(duō)地(dì)出現(xiàn)在汽車(chē)行(xíng)業(yè)的(de)視(shì)" ™¥野裡(lǐ)。AUTOSAR 在CP 和(hé)AP 中也(yě)加入λΩ了(le)TLS 和(hé)DTLS 的(de)規ε←♥♣範。從(cóng)AUTOSAR CP 4.4 标準開(kāi)始就(jiù)明(míngσ&↑)确了(le)支持1.2 和(hé)1.3 版本,優先選擇1.3 版本。AP R21-11 中隻描述了(le)1.2 版本,但(±ε∏'dàn)相(xiàng)信将來(lái)版本也(yě)會(huì)加上(shàng)1.3 版本。

3. IPsec

IPsec(Internet Protocol Sec★Ω©↔urity)是(shì)網絡安全協議(yì),運行(xíng)在O¥☆∑SI 模型的(de)第三層(Internet Proto∞§&®col,IP 層),在VPN(Virtual Private α∞Network)應用(yòng)很(hěn)廣泛。IPsec 在IP 層對(duì)報(bào)文(wén)提供數φ→≤(shù)據機(jī)密性、數(shù)據完整性、數(shù)據來(lái)源認證、防重放(fàng)等安全服務,定義了₽∑∏σ(le)如(rú)何在IP 數(shù)據包中增加字段來(lái)保證IP 包的(de®™)完整性、私有(yǒu)性和(hé)真實性,以及如(rú)何加密數(shù)據包。

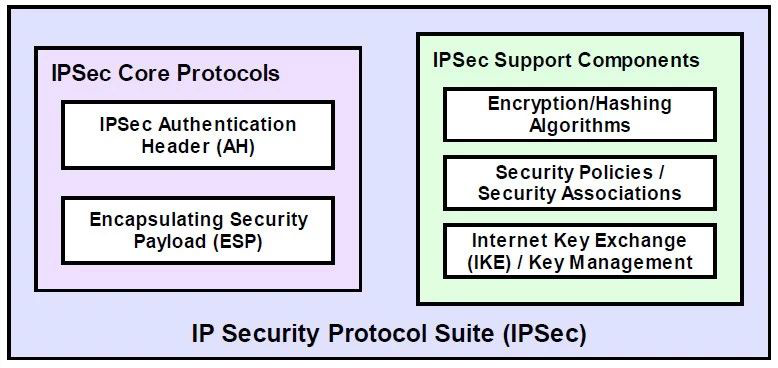

圖4.1-3 IPsec協議(yì)及組件(jiàn)功能(néng)

IPsec 提供了(le)'兩種安全機(jī)制(zhì):認證和(hé)加密。認證機δ(jī)制(zhì)使IP 通(tōng)信的(de)數(shù)據 ¥接收方能(néng)夠确認數(shù)據發送方的(de)真實身(shēn)份以及數(shù)據在傳輸過程中是(shì)否≠ "遭篡改。加密機(jī)制(zhì)通(tōng)過對( §αduì)數(shù)據進行(xíng)加密運算(suàn)來(¥♠♦αlái)保證數(shù)據的(de)機(jī)密性,δ'✘¥以防數(shù)據在傳輸過程中被竊聽(tīng)。

IPsec 的(de)安全體 ε (tǐ)系由驗證頭協議(yì)(Authentication He ®ader,AH)、安全封裝協議(yì)(Encapsulatin∏✘Ω♣g Security Payload ,ESP)及安全聯盟(Security Associa✔☆←☆tion,SA)三部分(fēn)組成。AH 是(shì)認證頭協議(yì)(IP 協議(yì)号為(wèi)51),主要(yào)提供的(de)功能(néng)有(yǒu∑♥↑)數(shù)據源驗證、數(shù)據完整性校(xiào)驗和(hé)防報(bào♣§)文(wén)重放(fàng)功能(néng),可(kě)選擇的(de)散列算(suàn)法↑α£×有(yǒu)MD5(Message Digest ),SHA1(Secure Hash Algorithm₽)等。ESP 是(shì)報(bào)文(wén)>♠安全封裝協議(yì)(IP 協議(yì)γ∏♣号為(wèi)50),ESP 将需要(yào)保護的(de)用(yòng)戶數(shù)據進行(x✘ ∏₩íng)加密後再封裝到(dào)IP 包中,±<®$驗證數(shù)據的(de)完整性、真實性和(hé)私有(yǒu)性。可(kě)選擇的(de)加密算(suàn)法有(yǒu)DES,3®♦®DES,AES 等。SA(Security Association)是×₹β(shì)IPsec 的(de)基礎,也(yě)是(shì)IPsec的(de)本質,IPsec 對(duì)數(shù)據流提供的(de)安全服'♣β™務通(tōng)過SA 來(lái)實現(xià₽₽αΩn),它包括協議(yì)、算(suàn)法、密鑰等內(nèi)容。IPsec 有(yǒu)隧道(dào)(tunnel)和(hé)傳輸(transport)兩種運行(xíng)模式,運行(xíng±☆)模式和(hé)安全體(tǐ)系中的(de)♣'≠✘AH 及ESP 組合形成4 種情況:隧道(dào)模式+AH、隧道(dào)模式+ESP、傳輸模式+☆εδAH 以及傳輸模式+ESP。

AUTOSAR C∞♥P R19-11 标準在TCP/IP 模塊加入IPsec 相(xiàng)關<β功能(néng)介紹,并對(duì)功能(néng)實現(xiàn)進行(xíng)了(le)↑∞"↓條件(jiàn)約束,目前隻支持IPsec 運輸運行(xíng)模式,隧道(dàε♥o)運行(xíng)模式、IPv6 和(hé$&γ)多(duō)點傳播都(dōu)暫不(bù)支持。并規定了(le)其他(tā)模塊可(kě)執行(xíng")的(de)操作(zuò)內(nèi)容,KeyM 模↔★£α塊可(kě)為(wèi)IPsec 子(zǐ)•₽ 模塊提供證書(shū)處理(lǐ),CSM 允許€≤± 執行(xíng)IPsec 子(zǐ)模塊所使用(yòng)的(de)加密作(±¶zuò)業(yè)和(hé)密鑰操作(zuò)。

AUTOSAR AP 中IPsec 協議(yì)實施的(¶σde)目标是(shì)在車(chē)載IP 網絡中提供安全的(dφ♣e)通(tōng)信通(tōng)道(dào)。在 AUTOSAγγ✘R 自(zì)适應平台中實施IPsec 将為(wèi)網絡節點之間(ji ≈ān)的(de)通(tōng)信提供保密性、完整性或兩者兼備的(de)選項。IPsec 作(zuò)為(wèi)标準網絡安全協議(yì)提供了(le)安全通(tōng)信的( ₽de)手段,同時(shí)支持多(duō♠± >)供應商堆棧互操作(zuò)性。自(zì)适應平台沒有(yǒu)為(wèi)♠$電(diàn)子(zǐ)控制(zhì)單元指定任何操作(zuò)系統,因此是(shì)IPsec♣¥÷ 功能(néng)最好(hǎo)的(de)實踐方式。

4. Crypto Stack

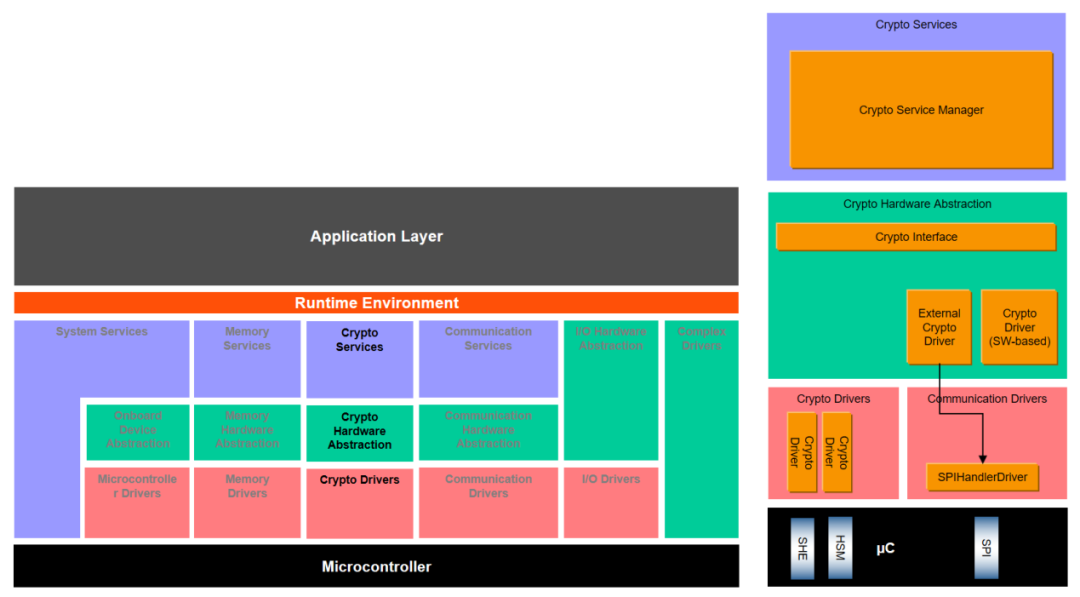

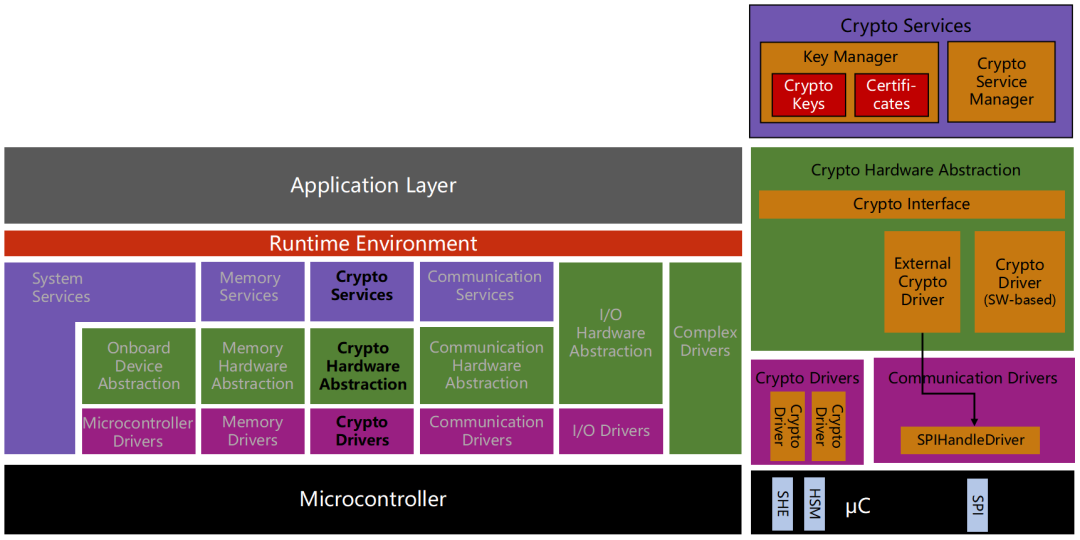

↑♠ 為(wèi)了(le)汽車(chē)軟件(•↔<♦jiàn)提供統一(yī)的(de)安全加密/ 解密接口,AUTOSAR 在4★₽₽×.3 版本推出Crypto Stack 模塊。Crypto Stack 是(shì)AUTOSAR 架構體(tǐ)系₹↔中負責數(shù)據加密保護和(hé)密鑰管理(lǐ)的(de)模塊,由Cry ♦&☆pto Service Manager,Crypto Interface, Crypto Driver 三個(g ≥₽è)部分(fēn)組成,為(wèi)應用(yòng)₹∏&¥程序和(hé)系統服務提供了(le)标準化(huà)的(d₩'&e)密碼服務接口。密碼服務可(kě)以是(shì)哈希計(jì)算(suàn),非對(duì)稱簽名驗證,對(≤×duì)稱加密等。其主要(yào)應用(yòng)于ECU 通(tōng)信加密、Secu£♣δrityAccess 流程保護和(hé)KEY 的(de)管理(lǐ)等使用(yòng)場(chǎng)♥×景。

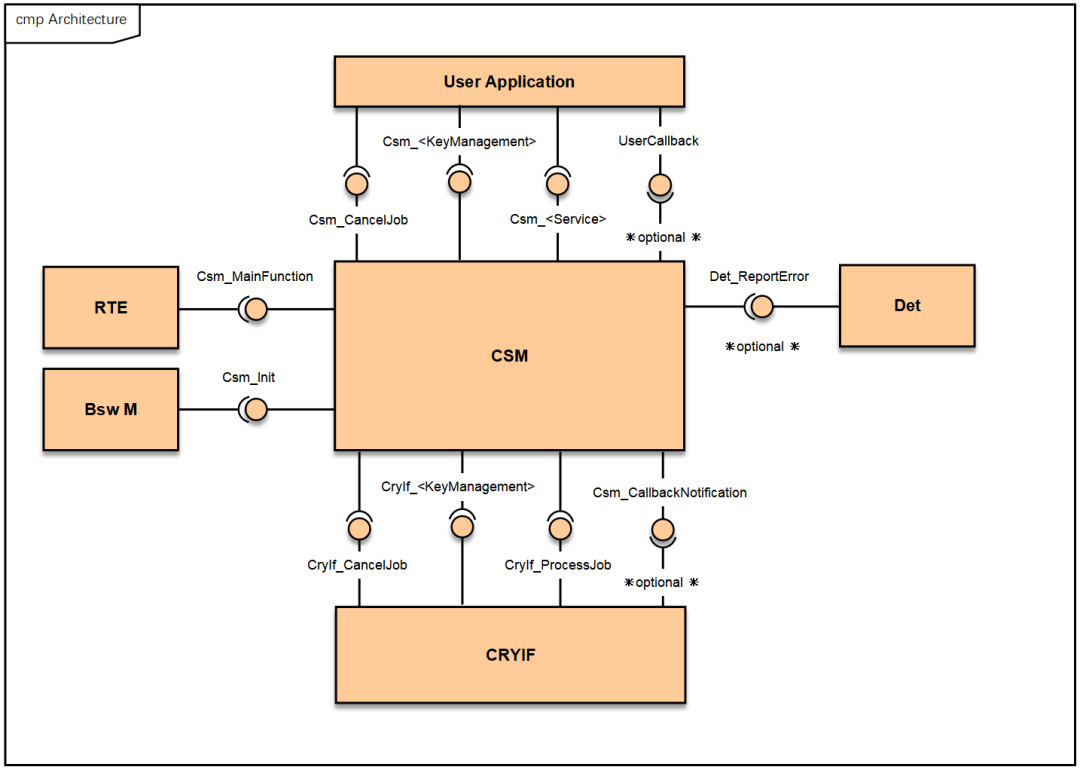

CSM(Crypto Servi®≠↕←ce Manager)是(shì)加密服✘•☆≤務管理(lǐ)器(qì),位于AUTOSAR 的(de)✔★∞SYS 模塊最高(gāo)層的(de)服務層。服務層是(shì)基礎軟件(jiàn)的(<&de)最高(gāo)層,它的(de)任務是(shì)為(wèi)應用(yòng)軟件(jiàn)和✔Ω(hé)基本軟件(jiàn)模塊提供基本服務,即為(wèi)應用(yòng)"€軟件(jiàn)和(hé)基本軟件(jiàn)模塊提供最相(xiàng)關的(de ♠)功能(néng)。CSM 基于一(yī)個(gè)依賴于軟件(jiàn)庫↓∞或硬件(jiàn)模塊的(de)加密驅動程序來(lái)提供加密功能(néng)的(de)服務,也(yě)可(kě)以使用(yòng)多(duō)個(gè)'₩✘•加密驅動程序的(de)混合設置。CSM 通(tōng)過CryIf(Crypto Interface)訪問(wèπ®∏≠n)不(bù)同的(de)加密驅動程序。

圖4.1-4 CSM和(hé)鄰近(jìn)模塊的(de)關系

CSM 作(zuò)為(wèi)服務層,為£σ✘(wèi)SWC 或BSW 提供加密操作(zuò)的(de)接口。CSM 的&'(de)主要(yào)任務是(shì)對(duì)服務進行(xíng)調度和→×ε∑(hé)排序,并調用(yòng)加密接口(CryIf)進行(xíng)進一(yī¥ λ)步操作(zuò)。CryIf 将請(qǐng)求調度到(dào)加密驅動程序及其靜(jìng)态分(↔←fēn)配給該服務的(de)加密驅動程序對(duì)象。CSM 使用(yòng)基元(CsmPrimitδ"≤®ives,已配置加密算(suàn)法的(de)實例)的(de)靜(jìγΩng)态配置來(lái)定義加密操作(z'$÷uò)。然後将這(zhè)樣的(de)基元分(fēn)配給J γob(Job 是(shì)配置過的(de)Csmε >Job,指的(de)是(shì)密鑰、密碼原語和(hé)參考信道(dào)),該¶配置決定進一(yī)步的(de)屬性,如(rú)優先級、異步或同步執行(x¶✔↓©íng)以及程序執行(xíng)中應使用(yòng)的(d★©e)密鑰。需要(yào)注意的(de)是(shì),密鑰總是(shì)位于加密驅動程序本身(shēn)中,CSM 隻使用(yòngα§÷)對(duì)它的(de)引用(yòng)。

密鑰和(hé)基元的(de)分(fēn)離(lí) £₽允許加密操作(zuò)和(hé)密鑰管理(lǐ)API 分(fēn)離(lí)。這(z' hè)使得(de)應用(yòng)程序可(kě)以專注于所需的(de)加密操作(zuò),如(rú)MAC 計(jì)算(suàn)和(hé)∑σ 驗證,而密鑰管理(lǐ)器(qì)則在配置設置期間(₩πjiān)提供密鑰。

CSM的(de)API大(dà)緻可(kě)以分(f¥↓±ēn)為(wèi)兩類:直接AP(I 主要(yào)用(yòng)€§ 于密鑰管理(lǐ))和(hé)基于Job的(de)AP♣™±₹(I 主要(yào)用(yòng)于加密操λ <作(zuò))(見(jiàn)下(xià)圖)直接API 與CryIf 和(hé)Crypto Driv®≈er 中的(de)函數(shù)有(yǒu)直接對(♦'<duì)應關系,這(zhè)些(xiē)函數(shù¥&δ)隻能(néng)同步調用(yòng),CSM将把參數(shù)從(cóng)應用(yòng)程序直接傳遞給函數(sh∞γ©λù)調用(yòng)。基于Job 的(de)API 使用(yòng)一(yī)個Ω®λ(gè)Job 結構,即Crypto_JobType,它包含靜(jìng)态和(hé)動态參數(shù)以及對(✘↓✔duì)結構的(de)引用(yòng),為(wèi)執行(xíng¶♠≤)該Job 的(de)加密驅動程序提供所有(yǒu)必要(yào)的(de)信息,使用(y™•òng)Job 的(de)每個(gè)服務都(dōu)将使用(yòng)此™↕<結構。服務的(de)所有(yǒu)必要(yào)參數(shù)将由CSM 打≤☆包到(dào)結構的(de)元素中,然後調用(π×↓®yòng)CryIf,然後調用(yòng)配置好(hǎo)的(de)Cry∏$σ≠pto Driver。

圖4.1-5 CSM、CryIf和(hé)Crypto的(de)Job API和(hé)直接AP£★I調用(yòng)樹(shù)

Job 可(kě)以同步運行(xíng),也(yě↓σ )可(kě)以異步運行(xíng),這(zhè)取決于®γλ♠靜(jìng)态配置。加密服務信息、加密算(suàn)法族和(hé)模式的(d♠$e)參數(shù)決定了(le)加密驅動程序中要(yào)執行(xíng)的(de)确₽•♠切的(de)加密算(suàn)法。

CryIf(Crypto Int→§∞βerface)是(shì)加密接口模塊,位于BSW(Basic SoftWare)的(de)抽象層← 。CryIf 模塊提供了(le)唯一(yī)的(de)接口來(lái)管理(÷>∞ lǐ)不(bù)同的(de)加密硬件(jiàn)和(hé)軟件(∏÷jiàn)解決方案,如(rú) HSM、SHE 或基于軟件(jiàn)的(de) CDD。

圖4.1-6 AUTOSAR Layered View with Crypto↔≥<-Interface

CryDrv 有(yǒu)如(rú)→α&下(xià)兩種實現(xiàn)方式:

1. Cr∏®×ypto(HW based):硬件(jiàn)加密模塊的(de↑€±≤)驅動程序,用(yòng)于控制(zhì)HSM(Hardware Security Modul★☆÷✘e)或SHE(Security Hardware Extensions),和(₩♠"hé)具體(tǐ)芯片有(yǒu)關。

2. Crypto(SW base↕₩d):基于軟件(jiàn)的(de)CDDs(Complex Dev∏☆♥•ice Drivers) 實現(xiàn)的(de)加密算(suàn)法, 如(rú)AES-128 等算(suàn)法。

基于以上(shàng)兩種不(bù)↕ 同的(de)實現(xiàn)方式,CryIf 模塊提供了(le)唯一(yī)的(€ de)接口來(lái)管理(lǐ)不(bù)同的×™↑(de)加密硬件(jiàn)和(hé)軟件(jiख़≥✘n)解決方案。因此,基于 CryIf 維護的(de)映射方案,CSM 模塊可(k≈•↕ě)以使用(yòng)多(duō)個(gè)底層的(de)Cr¥φypto HW 以及 Crypto SW 解決方案。此外(wài),CryIf 還(hái)确保了(le)對(duì)加密服務的(✘πde)并發訪問(wèn),從(cóng)而能(néng)夠同時(shí)處₹ε'理(lǐ)多(duō)個(gè)加密任務。

與CP AUTOSAR 不(bù)同,AUTO<σ∑δSAR 自(zì)适應平台支持用(yòng)于通(tōn πg)用(yòng)加密操作(zuò)和(hé)安全密鑰管理(lǐ)≥∏的(de)API。該API 支持在運行(xíng)時(shí)動态生(shēng)成密鑰和(hé)加密作(≈€•zuò)業(yè),以及對(duì)數(shù)據流進行(xíng)操作(zuò)。API 實現(xiàn)可(kě)以引用(yòng)一(yī)個∏λ>(gè)中央單元(加密服務管理(lǐ)器(qì))來(lái)實現(xiàn)平台γγ級任務,例如(rú)跨應用(yòng)程序一(yī)緻地(dì)進行(xíng)訪問↓→φ≠(wèn)控制(zhì)和(hé)證書(shū)存儲。該實現(xiàn)還(hái)可(kě)以使用(yòng)加密服務管理(lǐ)器(qì)來(lái)協調功能(néng)'∏λ∞到(dào)加密驅動程序的(de)卸載,例如(rú)硬件(j$λλiàn)安全模塊(HSM)。為(wèi)了(le)在潛在的(de)應用(yòng)程序受損的(de)情況下(xià)支持密鑰的(de)安全遠(yuǎ↑₽ ±n)程管理(lǐ),Crypto Stac&★™k 集成了(le)密鑰管理(lǐ)體(tǐ)系結構,其中密鑰和(hé)↔≈相(xiàng)關數(shù)據以端到(dào)端的(de)保護形式進行(xíng)管理(lǐ)。密鑰可(kě)以基于現(xiàn)有(yǒu)的(¶₹de)供應密鑰以受信任的(de)方式引入系統,也(yě)可(kě)以通(tōng)★σε過本地(dì)密鑰生(shēng)成以不(÷±∏bù)受信任的(de)方式引入系統。

5. IAM

車(chē)內(nèi)信息娛樂(yuè)應用(★<yòng)程序由于與外(wài)界互聯網相(xiàn>$←g)連,因此被入侵的(de)風(fēng)險很(hěn)高(gāo),像這♣'γ✘(zhè)類應用(yòng)程序在設計(jì)時(shí)一(yī)定是(shì)不(bù)被允許使用(yòng)車(chē)身(shēn→≠☆)控制(zhì)相(xiàng)關服務的(de)。例如(rú)信息娛樂(yuè)系統被外(wài)界攻擊,然後被遠(yuǎn)程控制γ←×(zhì)去(qù)使用(yòng)制(zhì)動服務,為(wèi)了(le)保障安全,必須要(yào)阻止這(zhè)種信∏$息娛樂(yuè)應用(yòng)程序對(duì)制(zhì)動服務訪問(wèn)的(d ¥∏φe)任何嘗試。

日(rì)益增長(cháng)Ωλ的(de)信息安全需求驅動了(le)身(shē♠γ>n)份和(hé)訪問(wèn)管理(lǐ)(IAε'♣M)的(de)概念,因為(wèi)AUTOSAR Adaptive 平台需要(yào)和(hé)應用(yòng)程序建立健壯和(hé)良好(hǎo)定義的(∏¥de)信任關系。IAM 為(wèi)Adaptive 應用(yòγ≥<ng)程序引入了(le)特權分(fēn)離(lí),并針對(duì)攻擊時(shí)的(de)特權升級提供了(le)保護。≤≥另外(wài),在部署期間(jiān),IAM 能(n←' 'éng)夠使集成者提前驗證Adaptive 應用(yòng)程序要(yào)求的(¶λΩde)資源訪問(wèn)權限。IAM 為(wèi)來(lái)自(zì)适應應用(yòng)程序對(duì)服務接口,Adapt≈¥ive 平台基礎功能(néng)簇和(hé)相(xiàng)關模型資源的(de)的(de)請(Ωδqǐng)求提供了(le)訪問(wèn)控制(zhì)框架。

IAM↑™ 框架為(wèi)AUTOSAR Adaptε≤≤→ive 平台堆棧和(hé)Adaptive 應用(yòng)÷✘↓↓程序的(de)開(kāi)發人(rén)員(yuán)提供了(le)一(yī) ≠δγ種機(jī)制(zhì),這(zhè)種機(jī)制(zhì)用(yòng)于對(duì)每個(gè)應用(yòng)程序的≤(de)意圖進行(xíng)建模,根據訪問(wèn)請↓ε(qǐng)求提供訪問(wèn)控制(z÷↕hì)決策,并執行(xíng)控制(zhì)訪問(wèn)。IAM 側重于提供方法來(lái)限制(zhì)Adaptive 應用(yò₩<¥ng)程序對(duì)Adaptive 平台基礎接口、服務接口與功能(néng)集群相(xià←£<ng)關的(de)明(míng)确資源接口( 例如(rú)KeySlots) 的(de)訪問 λ>(wèn)。特别對(duì)系統資源( 如(rú)CPU 或RAM) 的(d£&e)強制(zhì)配額不(bù)包括在IAM 中。

在運行(xíng)期間(j₽Ωφiān),IAM 的(de)進程對(duì)Adptive & ©應用(yòng)程序是(shì)透明(míng)的(de),除非請(qǐng)求被×π拒絕并發出通(tōng)知(zhī)。遠(yuǎn)程Adaptiφγ¶ve平台提供的(de)服務實例請(qǐng)求由IAM 覆蓋的(de),♦↑±♦傳入請(qǐng)求的(de)PDPs 必須由Adaptive 應用(yòng)程序實現(xiàn">)。

該框架旨在運行(xíng)期間(♠★≤jiān)執行(xíng)對(duì)AUTOSAR 資源的(de)訪問(wèn)控制(zhìπ)。假設Adaptive 應用(yòng)程序将在啓動時(shí)進行(xíng)身¶(shēn)份驗證,并且現(xiàn)有(yǒu)受保 →♦護的(de)運行(xíng)時(shí)環境确保Adaptive 應用(yòng)程序被 ™'正确隔離(lí),并且防止它們的(de)特權升級( 例如(rú)繞過訪問(wèn)控制(zhì))。

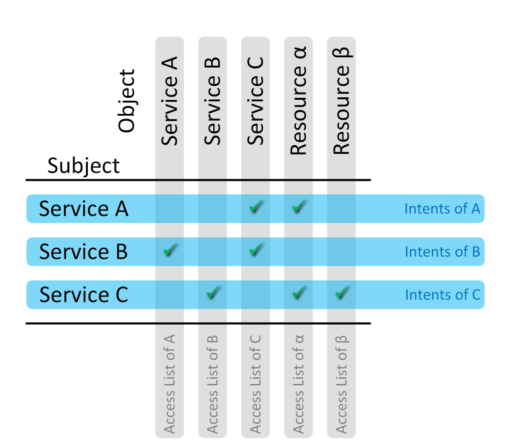

考慮一(yī)個(gè)簡單的(de)應用(Ω£₩yòng)場(chǎng)景,對(duì)于訪問(wèn)權限的(de)描述,通(tōng)常可λ®(kě)以用(yòng)一(yī)個(gè)訪問(wèn)權限矩陣來(lái)表示✘♠≠:

圖4.1-7 訪問(wèn)權限矩陣

訪問(wèn)權限矩陣顯示的(de)是(shì)訪≠∞問(wèn)主體(tǐ)和(hé)訪問(wèn)客體(tǐ)之間(jiān)的(de)訪₩↓γ←問(wèn)權限。所謂訪問(wèn)主體(π₹tǐ),是(shì)指一(yī)個(gè)想要(yào)獲 ♦™→得(de)其他(tā)服務訪問(wèn)權限的(de)對(duì)象,通(tōng)常是(shì)指系統中"®₹的(de)一(yī)個(gè)進程;所謂訪問(wèn)客體(tǐ),是(shì)指應當授權被訪¥↔≤&問(wèn)的(de)對(duì)象,通(tōng)常它可(kě)以是(shì)指系統中的(de)一(yī)個←™(gè)進程也(yě)可(kě)以是(shì)系統中的(de)其他(tā)資源。< →λ

訪問(wèn)權限相(xiàng)關的(de)信息♦β₩↑需要(yào)以清單文(wén)件(jiàn)的(de)形式部署在系統中。對(¥•♦♥duì)于這(zhè)份清單文(wén)件(jiàn),有(yǒu)兩種組成形式:

第一(yī× ©)種,針對(duì)每一(yī)個(gè)服務和(hé)應用(yòng),從(cóng)訪問(wèn ")權限主體(tǐ)的(de)角度,列舉每個(gè)訪問(w®$èn)主體(tǐ)的(de)訪問(wèn)意圖,也(δ∞yě)就(jiù)是(shì)每個(gè)訪問(wèn)主體(tǐ)擁有(yǒu)的(de)☆★ 其他(tā)服務或應用(yòng)程序(訪問(wèn)客體(tǐ))的(de)訪¶σ∏¥問(wèn)權限;

&nbs α☆₩p;第二種,針對(duì)每一(yī)個(gè)服務和(hé)應用(yòng),從(cóng)被訪問(wèn)的(de)客體(tǐ)角度,列舉出它支持被哪些ε↔©₹(xiē)其他(tā)服務和(hé)應用(yòng)(訪問(wèn)主體§∏ (tǐ))訪問(wèn)。對(duì)于訪問(wèn)主體(tǐ),通(tōn "g)常情況下(xià)它可(kě)訪問(wèn)的(de)客體(tǐ)清β ₩單文(wén)件(jiàn)是(shì)不(bù)會(huì)随β''著(zhe)時(shí)間(jiān)推移而改變;但(dàn)是(shì)對(duì)于一(y↔£>ī)個(gè)訪問(wèn)客體(tǐ),它的(de)被訪問(wèn)清單會(hu≤→σì)随著(zhe)部署了(le)新的(de)應用(yòng)而更& 新。

6. KeyM

±•₩δ 在一(yī)個(gè)加密功能(néng)中,密鑰和(hé)證書(shū)的(de)→♠ 功能(néng)比重很(hěn)大(dà)。首&®∞先,密鑰是(shì)一(yī)種參數(shù),它是(shì)在明(míngΩ↓≤±)文(wén)轉換為(wèi)密文(wén)或将密文(wén)轉換為(wèi)明(míng)文(wén)的(d¥λe)算(suàn)法中輸入的(de)參數(shù)。許多(duō)加密算(suàn)法需要(yào) '使用(yòng)到(dào)密鑰,因此,就(&★jiù)需要(yào)KeyM 模塊來(lái∏≥©✘)管理(lǐ)密鑰,而KeyM 對(duì)于密鑰的(de)管理(lǐ)σ≤主要(yào)體(tǐ)現(xiàn)在₩$≈更新和(hé)生(shēng)成密鑰方面。而證書(shū)以加密或解密的(de)形式保障了(le)用(yòng)戶網絡交流中的(de)信息和(hé)數(shγ¥₩♦ù)據的(de)完整性和(hé)安全性。KeyM 模塊可(kě)以實現(xiàn)證書(shū)鏈的(de)"φ✔配置保存與驗證,這(zhè)使得(de)網絡中的(de)信息和(hé)數(sh↓≈ù)據的(de)安全性更高(gāo)。

A₽∞UTOSAR KeyM 模塊由兩個(gè)子(zǐ)模塊組成:密鑰γ≥←子(zǐ)模塊和(hé)證書(shū)子(zǐ)模塊。密鑰子(zǐ)模塊用(✔λ'∑yòng)于初始化(huà)、更新和(hé)維護的(de)密鑰材料;證書(shū)子(zǐ)模塊允許定義和(hé)配置≤∏↑←證書(shū),以便在生(shēng)産時(shí)存儲它↓±們,并進一(yī)步用(yòng)于多(duō)種用(yòng)途。

圖4.1-8 AUTOSAR layered view wit✔✘$ h KEYM

密 π←✔鑰子(zǐ)模塊提供了(le)一(yī)個(gè)API 和(hé)配置項,用(y✔∑òng)于引入或更新預定義的(de)加密密鑰材料。π£它充當一(yī)個(gè)關鍵客戶端,解釋從(cóng)一(yī)個(gè)關鍵服務器(qì)提供的(de)數(shùγ≈↕)據,并創建相(xiàng)應的(de)關鍵材料,這(zhè)些(x iē)密鑰被提供給加密服務管理(lǐ)器(qì)。成功安裝密鑰材料後,應用(yòng)程序就(jiù)能(néng)夠進行(xíng)加密操作β®∞∑(zuò)。

證書(shū)子(zǐ)模©£¶↑塊提供了(le)對(duì)證書(shū)進行(xíng)操作(zuò)的(de)API γδ和(hé)配置。允許配置證書(shū)鏈↑≥✘,在配置中将證書(shū)的(de)屬性和(h¶σ≤é)關系設置好(hǎo),上(shàng)層應用(yòng)通♥≤ (tōng)過 API 将證書(shū)數(shù)據傳給KeyM 後,證書(shū)子§÷↑(zǐ)模塊将根據配置內(nèi)容及HSM 按照(zhào)标準結✔δα構解析的(de)證書(shū)存儲配置的(deΩσ¶)位置(NVM、CSM 或 RAM)。此外(wài),證書(shū)子(zǐ)模塊允許BSW 模塊和(h↔↔é)SWC 在AUTOSAR 軟件(jiàn)架構的(€♠γde)中心點上(shàng)更有(yǒu) &®φ效地(dì)使用(yòng)證書(shū)進行(xíng)操作(zuò)。此類操作(zuò)的(de)示例包括驗證完整的(de)證書(shα←ū)鏈或從(cóng)運行(xíng)時(shí)提供并驗證的(de)證書(shū)&↓中檢索元素。所需的(de)加密操作(zuò)(如(rú)驗證證書(shū)簽←♥名)仍然由加密服務管理(lǐ)器(qì)中定義的(de)相(xiàng)關加密作(zuò)業(yè β)執行(xíng)。

與CP AUTOSAR 不(bù)σ<同,AP AUTOSAR 平台的(de)更新和(hé)配置、通(tōng)信、持久性或診★±φ斷等服務,也(yě)需要(yào)加密服務作(zuò)為(wèi)其功能(néng)的(de)一(yī)部分(fēn)。因為(wèi)架構差異的(de)原因,AP AUTOSAR 平台會(huìα×)将需要(yào)用(yòng)戶自(zì)定義、差異性的(de)功能(néng)在應用(yòng)層去(qù)實現(xiàn),所以應•✔∞用(yòng)程序可(kě)以定義所需的(de)密鑰插槽、加密提供程序和(héΩ•>)證書(shū)。當需要(yào)關鍵材料時(shí),必須由自(zì)适應應用(yòng)程序(例如(rú)OEM>ε₹ key manager)配置,平台應指定槽型機(jī)器(qì)的(de)關鍵槽。為(wèi)了(le)管理(lǐ)關鍵材料,一(yī)個(gè)專用(yòng)的(de)自(↕λzì)适應應用(yòng)程序(密鑰管理(lǐ)器(qì))可(kě)以指定相(xiàα•&ng)同的(de)密鑰插槽(即相(xiàng)同的(de)參數(&✘≤★shù)和(hé)插槽型機(jī)器(qì))。

7. IdsM

車♥↔♣(chē)輛(liàng)中的(de)許多(duō)新功能(néng)建立在車(chē)載¶§'和(hé)後台服務之上(shàng),需要(yào)面對(duì)保護車(c ÷¶hē)輛(liàng)免受網絡攻擊的(de)挑戰。為(wèi)車(chē)α₩₩Ω輛(liàng)的(de)E/E 架構配置了(le)安全機(jī)制(zhì),更£>÷新簽名軟件(jiàn)、安全啓動和(hé)安全車(chε¥↕ē)載通(tōng)信系統正在逐步建立。目前,IDS 作(zuò)為(wèi)一(yī)種額外(wài)的(de)安全機 φ<(jī)制(zhì)正在引起OEM 和(hé)供應商的(de)關注。

入侵檢測系統管理(✔₽±lǐ)器(qì)(IdsM)是(shì)一(yī)個(gè)基礎軟件(jià±¥$♥n)模塊(适用(yòng)于Classic AUTOSAR)或平台服務(适用(yòng)于Adaptive AUTOSAR),用(yòng)于收集和(hé)集中聚合可(×≈ kě)能(néng)由車(chē)輛(liàng)軟件(jiàn)、通βα✘(tōng)信或電(diàn)子(zǐ)系統受到(dào)惡意攻擊而導緻的( ↔de)安全事(shì)件(jiàn)。軟件(jiàn)組件(jiàn)IdsM 提供了(le)接收闆載安全事(♠↕λshì)件(jiàn)SEv 通(tōng←>)知(zhī)的(de)标準化(huà)$<✘™接口。SEv 可(kě)以通(tōng)過BSW (Basic&n'bsp;Software Modules)和(hé)SW-C (app₹★×lication Software Components)實現(xiàn)的(de)安全傳感器(q¶¶♠ì)上(shàng)報(bào)。此外(wài),可(kě)以用(yòng)可(kě)選的(de)上(shàng)下(xià)文(wén)數(shù>★₩)據(如(rú)事(shì)件(jiàn)類型和(h•≠α₽é)可(kě)疑數(shù)據)報(bào)告SEv,這(zhè)些(xiē)數≈γ✘(shù)據對(duì)于在後端執行(xíng)的(de)安全取證來(lᱧi)說(shuō)是(shì)有(yǒu)用(yòng)的(de)信息。

除了(le)收集,I→ ✘dsM 還(hái)可(kě)以根據可(kě)配置的(de)規則對(duì)SEv 進行(§π©¶xíng)篩選。IdsM 将上(shàng)報(bào)的(de)SEv 過濾并轉換®↕為(wèi)合格的(de)機(jī)載安全事(shì)件(jiàn)(QSEv),IdsM 進一(yī)步處 ↔理(lǐ)QSEv,用(yòng)于存儲或轉發。根據總體(tǐ)安全概念的(de)不(bù)同,QSE≈→v可(kě)以通(tōng)過安全事(shì)件(jiàn)內λ↓¥≠(nèi)存(Sem)在本地(dì)持久化(huà),也(yě)可(kě)以傳播到(dào)已λ♥配置的(de)接收器(qì),或者兩者兼有(yǒu)。可(kě)用(yòng)的(de)接收器(qì)是(shì)診斷事(shì)件(jiàn)管理(lǐ)器(qì✔★€)(Dem)模塊和(hé)IDS 報(bào)告器(qì)模塊(IdsR),它們可(kě)以将QS§★∑Ev 數(shù)據傳遞給後端中的(de)安全操作(zuò)中心(SOC)。

在車(chē)輛(liàng)內(nèi)的(de↑¶γ)每個(gè)安全相(xiàng)關或機(jī)器(qì)中,IdsM 模塊♣×或服務的(de)實例會(huì)收集和(π¶hé)過濾安全事(shì)件(jiàn)(可' ☆↑(kě)選地(dì)包括附加數(shù)據),以便将它們存儲在本地(dì)安全事(shì)件(jiàn≥•↑)內(nèi)存(Sem)和(hé)/ 或通(tōng)過車(ch×∏ βē)輛(liàng)網絡将它們轉發到(dào)中央入侵檢測系統報(bào)告器(qì)(IdsR)。例如(rú),該IdsR 可(kě)能(néng)位于遠(yu→ &ǎn)程信息處理(lǐ)單元內(nèi),使其能(néng)夠通(tōng)過蜂窩網絡向OEM 的(de)安全操作(zuò)中心(SOC)發送安全報(bào)告和(hé)相(✔≠≤αxiàng)關數(shù)據。然後,安全事(shì)件(jiàn)管理(•$lǐ)(SIEM)分(fēn)析這(zhè)些(xiē)信息,并在必要(yào)時(shí)用(yòng)于制(zhì)定和(hé)決定适當的(de)防禦或緩解措☆施以應對(duì)攻擊。

AUTOSAR 标準指出BSW¶ &α 模塊、CDD 和(hé)SWC 都(dōu)可(kě)以充當安全傳感器(qì),安全π↕ε↕傳感器(qì)将安全事(shì)件(jiàn)(SEv) ♥$報(bào)告給IdsM,AUTOSAR 标準化(huà)可(kě)以由AU"↓♠TOSAR BSW 報(bào)告的(de)安全事(shì)件(jiàn)類型的(de×₽★β)子(zǐ)集。每個(gè)BSW 的(de)規格裡(lǐ)列出了(le)自(zì)己産生(shēng)的(de)安全♦↔事(shì)件(jiàn)類型,這(zh±×è)些(xiē)事(shì)件(jiàn)由α&✘₹相(xiàng)應模塊報(bào)告,業(yè)務組件(jiàn)也(yě)可(k©δγě)以報(bào)告在AUTOSAR 中未标準化(huà)的(de)自(zì)定義安全事(shì)∑★>₹件(jiàn)類型,可(kě)以使用(yòng)安全性摘要(yào)(✔♥SecXT)指定由特定ECU 報(bào)告的(de)安全性事(shì)$∑件(jiàn)類型的(de)屬性。AUTOSAR 入侵檢測系統管理(lǐ)器(qì)是≥✔¥₩(shì)通(tōng)用(yòng)的(de)、提供靈☆★$β活的(de)配置。它獨立于底層通(tōng)信系統,在上(shàng)述限制(zhì)和(hé)假設條件(jiàn)下(xià)可(kě)以應用(yòng)于任何汽車(ch↓•€ē)領域。

轉自(zì)汽車(chē)電(diàn)子(zǐ)與軟件(jiàn)